1. 概述

当前爆出了Openssl漏洞,会泄露隐私信息,涉及的机器较多,环境迥异,导致修复方案都有所不同。不少服务器使用的Nginx,是静态编译 opensssl,直接将openssl编译到nginx里面去了,这就意味着,单纯升级openssl是没有任何效果,Nginx不会加载外部的 openssl动态链接库的,必须将nginx重新编译才可以根治。

2. 识别Nginx是否是静态编译的

以下三种方法都可以确认Nginx是否静态编译Openssl。

2.1 查看Nginx编译参数

输入以下指令,查看Nginx的编译参数:

- # ./sbin/nginx -V

如果编译参数中含有--with-openssl=...,则表明Nginx是静态编译Openssl,如下所示:

- nginx version: nginx/1.4.1

- built by gcc 4.4.7 20120313 (Red Hat 4.4.7-3) (GCC)

- TLS SNI support enabled

- configure arguments: --prefix=/opt/app/nginx --with-http_ssl_module --with-openssl=/opt/app/openssl-1.0.1e --add-module=/opt/app/ngx_cache_purge-2.1

2.2 查看Nginx的依赖库

为进一步确认,可以查看一下程序的依赖库,输入以下指令:

- # ldd `which nginx` | grep ssl

显示

- libssl.so.10 => /usr/lib/libssl.so.10 (0xb76c6000)

注意:如果输出中不包含libssl.so的文件(),就说明是静态编译的Openssl的

再输入命令以确定openssl以确定库所属的openssl版本,但是不会太详细,比如本应该是1.0.1e.5.7,但是却只输出1.0.1e:

- # strings /usr/lib/libssl.so.10 | grep "^OpenSSL "

- OpenSSL 1.0.1e-fips 11 Feb 2013

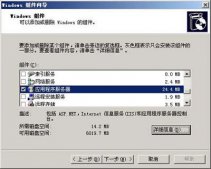

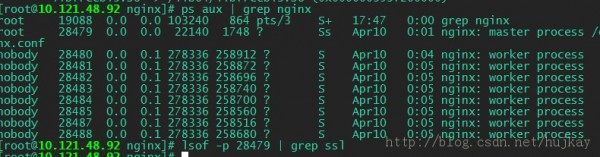

2.3 查看Nginx打开的文件

也可以通过查看Nginx打开的文件来查看是否静态编译,输入以下指令:

- # ps aux | grep nginx

- # lsof -p 111111<这里换成Nginx的进程PID> | grep ssl

如果没有打开Openssl的库文件,就说明是静态编译Openssl的,如下图所:

3. 重新编译Nginx

在互联网公司里,很少有统一的Nginx版本,都是各部门根据自己的业务需求选择相应的插件,然后自己编译的,所以在编译的时候一定要注意插件这块,不 要忘记编译某些插件,尽量保持Nginx特性不变,下面的方法可以给大家参考一下,但是一定要经过测试才可以上线啊。