类UNIX操作系统上提供了三种不同的方式访问数据链路层,分别是BSD的BSD分组过滤器(BPF)、SVR4的数据链路提供者接口(DLPI)和Linux的SOCK_PACKET接口。幸运的是,程序员不需要了解这些不同接口的细节,直接使用Libpcap函数库就可以。

Libpcap是一个提供了针对网络数据包捕获系统的高层接口的开源函数库。其作用是提供独立于平台的应用程序接口,以消除程序中针对不同操作系统所包含的数据包捕获代码模块。这样以来,就解决了程序移植性的问题,有利于提高开发的效率。

Libpcap运行于大多数类UNIX操作系统上,完整的文档和源码可以从tcpdump的官方网站上获得: http://www.tcpdump.org 其Windows版本 Winpcap可已从 http://www.winpcap.org获取。下面介绍如何使用Libpcap来捕获数据包

char *pcap_lookupdev(char *errbuf);

功能:查找用于捕获数据包的缺省设备

errbuf :错误时保存出错信息

返回值:成功时返回设备名称;出错时返回NULL

pcap_t *pcap_open_live(const char *device, int snaplen, int promisc, int to_ms, char *errbuf);

功能:打开用于捕获数据包的网络设备

device:设备名称

snaplen:要捕获的数据包的最大字节数

prosmic:网络设备工作模式(0表示非混杂模式,其他值表示混杂模式)

to_ms: 从内核空间复制数据前等待的时间

err_buf:错误时保存出错信息

返回值:成功时返回pcap_t类型的接口描述符(句柄);出错时返回NULL

const u_char *pcap_next(pcap_t *p, struct pcap_pkthdr *h);

功能:捕获下一个数据包

p:接口描述符

h:捕获的数据包的信息

返回值:成功时返回指向捕获的数据的指针;出错时返回NULL

typedef void (*pcap_handler)(u_char *user, const struct pcap_pkthdr *h, const u_char *bytes);

const u_char *pcap_loop(pcap_t *p, int cnt, pcap_handler callback, u_char *user);

功能: 捕获下一个数据包

cnt :要捕获的数据包的个数

callback :捕获到数据包时执行的回调函数

user:传递给回调函数的参数

返回值:成功时返回0;出错时返回-1

int pcap_compile(pcap_t *p, struct bpf_program *fp, char *str, int optimize, bpf_u_int32 netmask);

功能:创建过滤器

p :接口描述符

fp:指向保存过滤器的结构体的指针

str:要转化的过滤规则

optimize: 过滤器是否要优化

netmask:网络掩码

返回值:成功时返回0;出错时返回-1

int pcap_setfilter(pcap_t *p, struct bpf_program *fp);

功能: 安装过滤器

p:接口描述符

fp:指向包含过滤器的结构体的指针

返回值:成功时返回0;出错时返回-1

以下实例代码实现捕获并显示3个ARP包

Linux下编写网络抓包程序代码

2019-12-29 18:36Linux教程网 Linux

某些时候,我们需要在应用程序中捕获网卡收到的所有数据包并进行分析。为了实现这一功能,应用程序需要借助底层系统的支持。当今主流的操作系统都提供了一个很强大的功能:允许应用程序访问数据链路层

延伸 · 阅读

- 2022-03-11在Linux下通过命令行打包Android应用的方法

- 2022-03-10这个 Linux 图形计算器让数学很有趣

- 2022-03-10Linux下部署springboot项目的方法步骤

- 2022-03-10linux中把.c的文件编译成.so文件

- 2022-03-10Linux服务器下安装配置Nginx的教程

- 2022-03-10linux服务器上安装jdk的两种方法(yum+下载包)

- Linux

Linux下如何实现shell多线程编程以提高应用程序的响应

Linux中多线程编程拥有提高应用程序的响应、使多cpu系统更加有效等优点,下面为大家介绍有关shell多线程编程的例 ...

- Linux

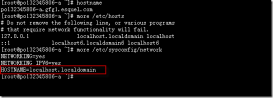

深入理解Linux修改hostname(推荐)

这篇文章主要介绍了深入理解Linux修改hostname(推荐),具有一定的参考价值,有兴趣的可以了解一下。...

- Linux

linux中快速清空文件内容的几种方法

这篇文章主要介绍了linux中快速清空文件内容的几种方法,需要的朋友可以参考下 ...

- Linux

Linux下partprobe命令的使用详解

这篇文章主要介绍了Linux下partprobe命令的使用详解,partprobe命令主要用于处理硬盘分区的相关操作,需要的朋友可以参考下...

- Linux

Linux下检测DVD刻录机的设备名及写入速度的几种方法

如何知道自己电脑的DVD刻录机的名字及写入速度呢?下面与大家分享Linux下检测DVD刻录机的名字及写入速度的方法,想知道的朋友可以看看 ...

- Linux

linux中cd命令使用详解

这篇文章主要介绍了linux中cd命令使用详解,总结的十分全面,这里推荐给小伙伴们。 ...

- Linux

全面讲解在Linux系统中安装和配置HAProxy的过程

这篇文章主要介绍了在Linux系统中安装和配置HAProxy的过程,HAProxy可以提供负载均衡以及基于TCP和HTTP应用的代理,十分强大,需要的朋友可以参考下...

- Linux

Linux下apache如何限制并发连接和下载速度

在Linux下限值Apache的并发连接数和下载速度需要用到一款Apache的扩展模块mod_limitipconn,下面我们就来讨论mod_limitipconn的安装使用方法...