因其跨平台能力,Electron开发平台是许多应用的关键组成部分。基于JavaScript和Node.js的Electron被用于Skype、WhatsApp和Slack等流行消息应用,甚至被用于微软的Visual Studio Code开发工具。但Electron也会带来安全隐患,因为基于它的应用会被轻松地修改并植入后门——而不会触发任何警告。

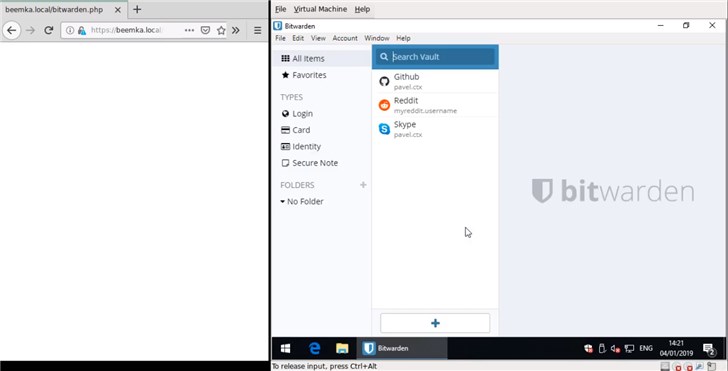

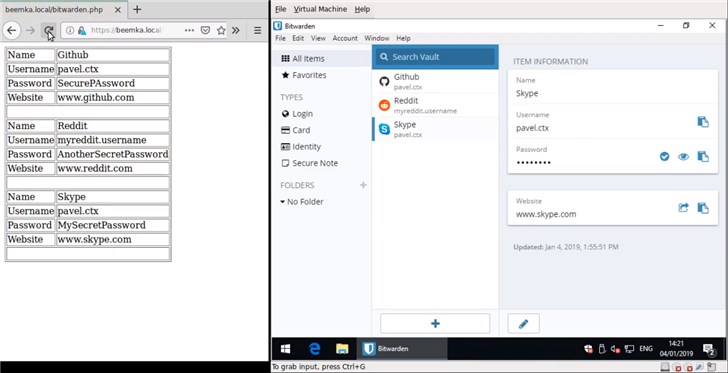

在上周二的BSides LV安全会议上,安全研究员Pavel Tsakalidis演示了一个他创建的使用Python开发的工具BEEMKA,此工具允许解压Electron ASAR存档文件,并将新代码注入到JavaScript库和内置Chrome浏览器扩展。安全研究员表示他利用的漏洞不在应用程序中,而在应用程序使用的底层框架Electron中。Tsakalidis称他联络了Electron但没有得到回应,而且这个漏洞仍然存在。

虽然进行这些更改在Linux和macOS上需要使用管理员访问权限,但在Windows上只需本地访问权限即可。这些修改可以创建新的基于事件的“功能”,可以访问文件系统,激活Web cam,并使用受信任应用程序的功能从系统中泄露的信息(包括用户凭据和敏感数据)。在他的演示中,Tsakalidis展示了一个后门版本的Microsoft Visual Studio Code,它将打开的每个代码选项卡的内容发送到远程网站。

Tsakalidis指出,问题在于Electron ASAR文件本身未加密或签名,允许在不更改受影响应用程序的签名的情况下对其进行修改。开发人员要求拥有加密ASAR文件权限的请求被Electron团队关闭,但他们也没有采取任何行动。