XSS介绍

跨站脚本(Cross-Site Scripting,XSS)是一种常见的网络安全漏洞,攻击者利用这种漏洞向网页中插入恶意脚本代码,当用户访问包含恶意脚本的网页时,这些脚本就会在用户的浏览器中执行,从而导致信息泄露、会话劫持、网页篡改等安全问题。

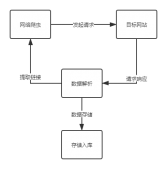

XSS攻击通常分为存储型XSS、反射型XSS和DOM型XSS三种类型。存储型XSS是指恶意脚本被存储在服务器端,当用户访问包含恶意脚本的页面时,恶意脚本会从服务器端加载并执行;反射型XSS是指恶意脚本通过URL参数等方式传递给服务器,服务器将恶意脚本反射回给用户的浏览器执行;DOM型XSS是指恶意脚本通过修改页面的DOM结构来触发漏洞。

为了防范XSS攻击,开发人员应该对用户输入进行严格的过滤和转义,避免直接将未经处理的用户输入插入到网页中。同时,使用安全的编程框架和库,以及定期进行安全审计和漏洞扫描也是防范XSS攻击的重要手段。

漏洞危害

- 窃取用户信息:攻击者可以通过注入恶意脚本来窃取用户的Cookie、Session ID等敏感信息。

- 劫持会话:攻击者可以利用XSS攻击劫持用户的会话,进而执行一些恶意操作。

- 恶意重定向:攻击者可以通过XSS攻击将用户重定向到恶意网站,从而进行钓鱼或安装恶意软件。

- 破坏页面结构:攻击者可以通过XSS攻击篡改网页内容,破坏页面结构或显示虚假信息。

开发人员需要在编写Web应用程序时注意对用户输入进行充分的验证和过滤,以防止XSS攻击的发生。

XSS分类

- 存储型XSS:恶意脚本被存储在服务器端,当用户访问包含恶意脚本的页面时,脚本会被执行。

- 反射型XSS:恶意脚本通过URL参数传递到服务器端,服务器端将恶意脚本反射回给用户,用户访问时脚本被执行。

- DOM型XSS:恶意脚本通过修改页面的DOM结构来执行攻击,而不是通过服务器端传递。

防范措施

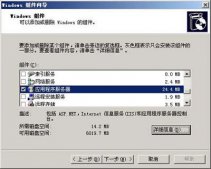

- 输入验证:对用户输入的数据进行验证和过滤,确保用户输入的内容符合预期的格式和类型。

- 输出编码:在将用户输入的内容输出到页面上时,使用合适的编码方式,如HTML编码、JavaScript编码等,以防止恶意脚本被执行。

- 内容安全策略(CSP):通过设置CSP头部,限制页面可以加载的资源和执行的脚本,从而减少XSS攻击的可能性。

- HttpOnly标记:对于cookie中的敏感信息,使用HttpOnly标记,防止通过JavaScript访问cookie中的内容。

- 隔离用户输入:将用户输入的内容与页面的内容进行隔离,比如使用双重花括号{{}}或者类似的模板引擎来输出用户输入的内容。